В этот статье я расскажу о том, как настроить поиск в SharePoint 2013.

Author Archives: Kagarlickij Dmitriy

Внедрение PKI на платформе Windows Server 2012: выдача сертификата пользователю

После развертывания Issuing CA можно проверить работу сервиса.

Самый простой способ это использование групповой политики:

Откроем Group Policy Management, создадим и распространим следующую конфигурацию: Computer Configuration – Policies – Windows Settings – Security Settings – Public Key Policies , откроем Certificate Services Client – Auto-Enrollment , там установим Enabled и включим оба чекбокса (Renew expired certificates, update pending certificates и Remove revoked certificates and Update certificates that use certificate templates).

Внедрение PKI на платформе Windows Server 2012: настройка Web Server

Изначально наши условия таковы, что к PKI доступ должен быть как изнутри, так и “снаружи” организации.

Из этого следует, что публиковать сертификаты и списки отзывов будем на серверах ws1 и ws2 используя NLB.

Веб-сервера будут расположены в DMZ, а контент (сертификаты, списки отзывов и прочее) хранится на отказоустойчивой DFS шаре \lab.kagarlickij.compki

Внедрение PKI на платформе Windows Server 2012: настройка Subject Alternative Name

На этапе настройки Issuing CA я показал как включить поддержку SAN, а теперь предположим что на сервере srv находится некий веб-портал, который должен быть доступен по нескольким именам:

- portal.kagarlickij.com

- portal.lab.kagarlickij.com

- srv

- srv.lab.kagarlickij.com

Внедрение PKI на платформе Windows Server 2012: настройка Certification Authority Web Enrollment

Certification Authority Web Enrollment обеспечивает возможности работы с сертификатами через веб, а это весьма полезно.

Внедрение PKI на платформе Windows Server 2012: настройка Root CA

Приступим к настройка корневого центра сертификации rca:

PKI на платформе Windows Server 2012: Архитектура

В цикле статей будет рассммотрена двухуровневая иерархическая структура, которая является “классикой жанра” и подходит для большинства сценариев.

У нас будет один Автономный корневой ЦС (Offline Root CA) и один отказоустойчивый Корпоративный подчиненный издающий ЦС (Issuing Enterprise CA).

Доступ к сервису необходим как изнутри, так и извне организации, а значит будет осуществлен не через LDAP, а через веб. Для веб-публикации также будет применятся отказоустойчивый кластер.

PKI on Windows Server: Вступление и общая информация

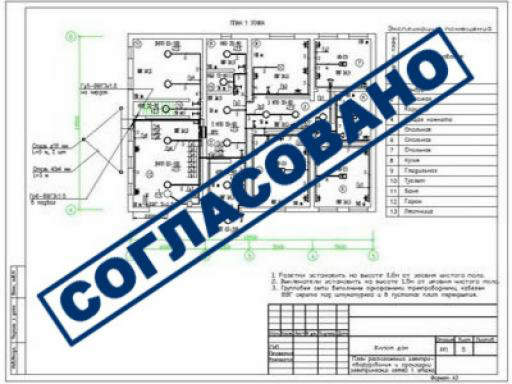

Проектная документация в ИТ

В этой статье я расскажу что такое проектная документация, зачем она нужна, из чего она состоит и как воплотить ее в жизнь.

В этой статье я расскажу что такое проектная документация, зачем она нужна, из чего она состоит и как воплотить ее в жизнь.

Обратите внимание: я не разделяю проектную и рабочую документацию, моя практика говорит что такое разделение во-первых искусственное, а во-вторых может нанести вред качеству.

Зачем нужна проектная документация в ИТ?

По-сути для снижения рисков Заказчика и Исполнителя.

Исполнителю проектная документация необходима для ведения проекта – управления объемами, сроками, финансами, качеством.

Заказчику наличие проектной документации поможет оценить качество работ и ощутимо улучшит дальнейшую эксплуатацию решения.

Ну а теперь самое интересное, что же входит в “джентельменский набор” документации?

Что такое High-Level Design

High-Level Design описывает предлагаемое решение на уровне архитектуры, не вдаваясь в подробности спецификаций, конфигураций и т.п. Верно будет дать определение HLD как концепту.

High-Level Design описывает предлагаемое решение на уровне архитектуры, не вдаваясь в подробности спецификаций, конфигураций и т.п. Верно будет дать определение HLD как концепту.

HLD входит в “стандартный” набор документации, но зачем же нужно тратить время и деньги на документирование того что “впринципе и так понятно”?

В ходе подготовки и согласования HLD Заказчик приводит видение Исполнителя в соответствие своим потребностям.

Исполнитель, в свою очередь, уточняет объем, сроки и стоимость работ – эта информация необходима для управления проектом.

Таким образом, наличие “правильного” HLD снижает риски проекта для обеих сторон.

Теперь, когда понятно что такое и зачем нужен HLD, перейдем к конкретике, а именно ответам на вопросы, которые мне задают.